大约 25 分钟

大约 5 分钟

1.环境准备

本文主要介绍lsposed的编译流程;

lsposed仓库:https://github.com/LSPosed/LSPosed

libxposed100仓库:https://github.com/LSPosed/LSPosed

jdk:17

2.lsposed编译

首先拉取lsposed的仓库:

git clone https://github.com/LSPosed/LSPosed.git .

大约 2 分钟

大约 4 分钟

大约 2 分钟

大约 5 分钟

1.前言

本文简单介绍一些so文件简单的内存dump和修复的一些流程,主要针对so脱壳中自解密的应对方案

2.实验

2.1 So固技术简要分析

我们在分析Android应用时,最后往往会分析到so层,而so层的防护手段有很多,一般分为有源保护和无源保护,有源保护分为自解密、混淆、源码VMP等,无源保护分为加壳、VMP保护。

自解密的有源保护

自解密保护往往是通过对函数或段进行加密,然后再加载SO文件,解密之前加密的函数和段,由于应用程序在运行后要解密相关的逻辑,所以往往只需要在SO文件运行后,进行Dump后,就可以获取解密后的逻辑,破解难度较低

大约 4 分钟

1.前言

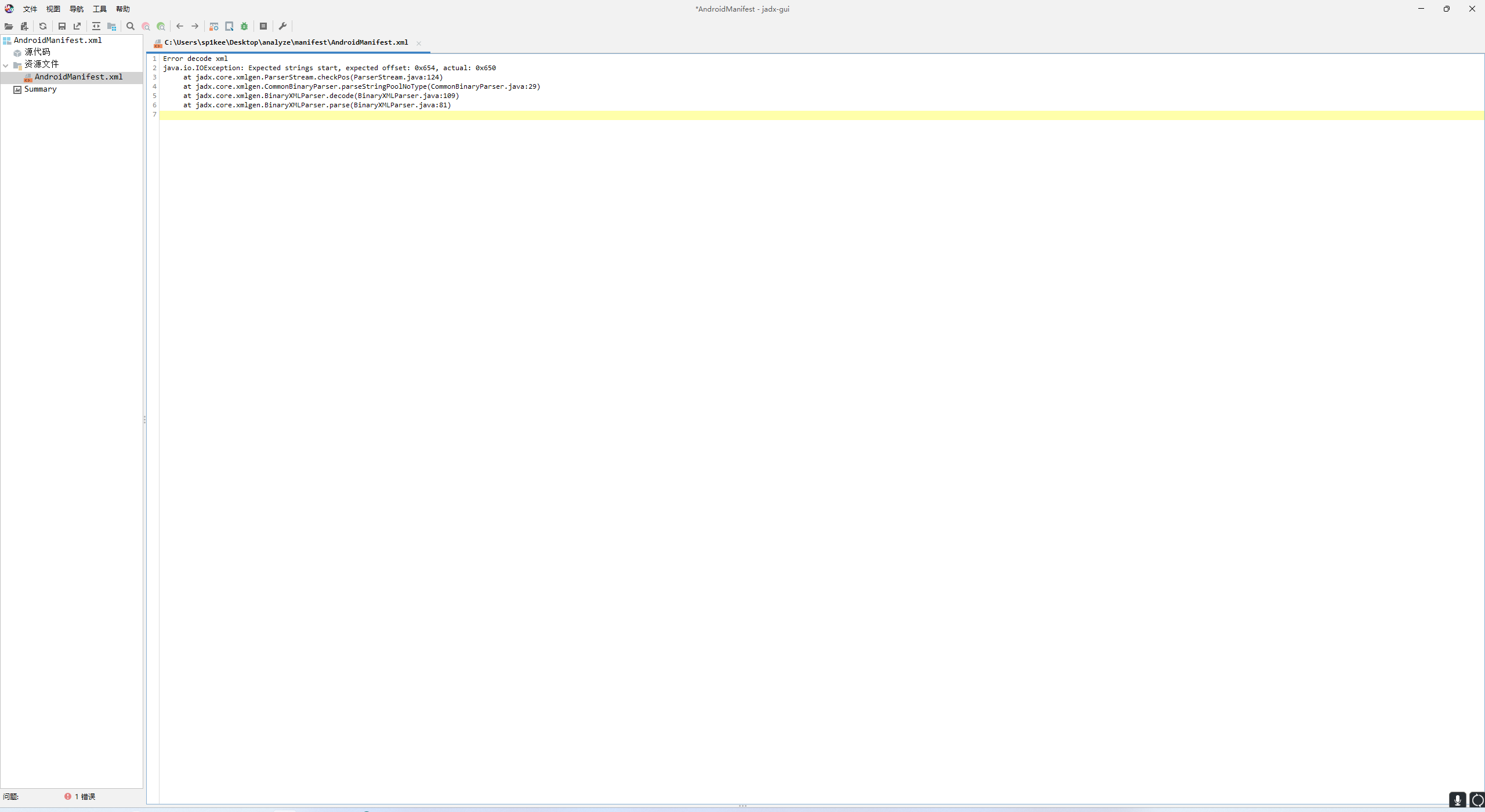

- 某个manifest文件发现jadx和apktool均不能反编译,用jadx打开是这样的

- 仔细一看说的应该是字符串的起始位置不对,应该是0x654,实际上是0x650

- 但确实不太了解manifest的结构于是搜了一下相关的解决办法但都没法解决这个manifest文件的问题,于是乎决定自己把manifest的格式看一遍

- 这里参考的是**MindMac** 大佬写的文章中的格式,贴一个大佬的图

大约 2 分钟

背景

作者:退役debug选手

环境 AOSP 10

当我们经常编译AOSP后有可能需要全量更新我们的修改,全量更新就意味着之前我们手机上面安装的软件都清空了,等同于回复出厂设置,那么我们可不可以提前放入一些我们自己需要用的APP呢,刷机之后APP就不用重复安装了。

无源码内置apk到系统

这一次我们先做一个无源码无so库的APP到系统中。

有so库的下一篇实践。

准备工作

准备好apk安装包,这个包也可以是自己的,也有可能是客户给的,只给成品不给源码。这是前提。

大约 3 分钟

1.前言

本文为源码定制学习的root指纹抹除篇,通过本文的学习,读者可以掌握Android指纹的基本定制能力和root定制能力,本文参考了看雪大佬应用root检测通杀篇,为实验记录笔记。有问题,可以一一指出:

本文第二节主要讲述基本原理

本文第三节主要讲述实验

本文第四节主要为总结

2.基础知识

大约 11 分钟